Intercepcíon de trafico en red local

Vamos a ver como se puede interceptar el trafico en una red local para leer o mejor modificar los datos que transitan de un computador a internet o a otra maquina.

Hmmm eso me parece malo. A que cosa normal puede servir?

No es solamente una técnica para recuperar password o violar la vida privada de la gente, puede ser bueno en casos legítimos.

Primero eso permite diagnosticar problemas de red entre dos "cajas negras". Ej: Una estacion de trabajo windows con derechos limitados que tiene problema para conectar a un servidor sobre cual no tienen control. Así si un mensaje que parece haber sido escribido por un marciano aparece, pueden ver la raíz del problema mirando a partir de cual momento la conversación entre ambos se corta.

En caso de nat, lo que permite a todo una red privada de conectarse a internet detrás de un puro router, el router modifica los paquetes para permitir lo.

Ultima razón buena que veo por el momento es que eso permite introducir un proxy o otro equipamiento para hacer un cache de paginas web para dar una impresión de velocidad para la navigacíon web.

Contexto

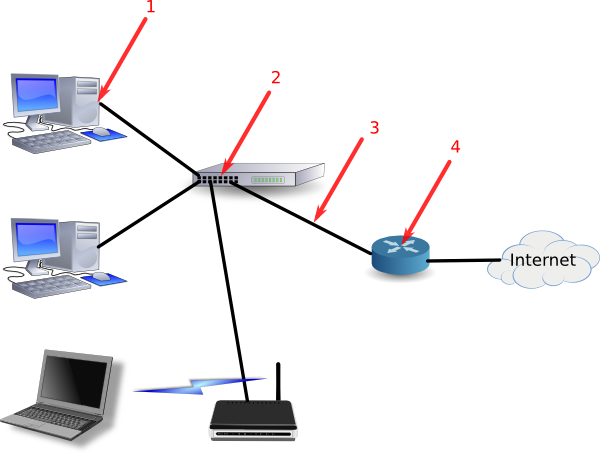

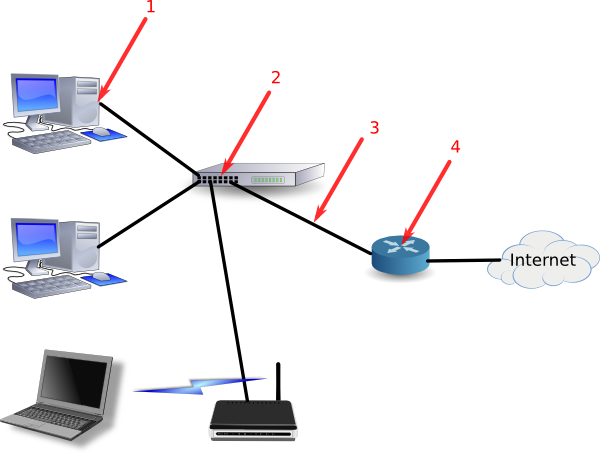

Vamos a considerar una red local con computadores conectados a un switch o directamente o via un AP Wifi. Este switch esta conectado a un router que va hacer el nateo para permitir el acceso a Internet.

Distintas medidas de intercepcíon

Intercepcíon al punto 1

En este lugar se puede hacer correr un analizador de trafico como wireshark o tcpdump para ver el trafico o hacer correr un software capaz de modificar los paquetes como iptables en linux o pf en los BSD.

Intercepcíon al punto 2: port mirroring

Sobre los switches administrables se puede definir un puerto que va ser el miror de otros puertos, sobre este puerto va a salir todo el trafico de los otros puertos. Conectando una maquina a este puerto, se puede ver el trafico pero no modificarlo. No somos en el camino así no podemos actar sobre el flujo.

Intercepcíon al punto 3: el bridge (puente)

Se puede configurar una maquina con dos tarjetas de red para actuar en bridge, eso significa que los paquetes cruzan entre los dos interfaz. Así para las otras maquinas no se ve este maquina, acta como un switch o un cable. En este maquina se puede instalar una herramienta para leer los flujos o otra para modificar lo que pasa.

Interception al punto 4: configuracíon del router

El router es un pasaje mandatario para todos los paquetes que andan entre las maquinas y Internet. Por ejemplo a la etapa del nateo, una modificacíon de los paquetes esta hecha.

Los softwares de firewall usuales permiten además de bloquear los paquetes de modificarles o duplicarles hacía un archivo o otra interfaz de red.

Consideraciones sobre intercepcion y redireccion de trafico

Se debe informar a los usuarios de lo que esta hecho con sus paquetes y averiguar siempre que sus vidas privadas estén protegidas, eso borrando logs después del tiempo legal de conservacíon o del tiempo de análisis de un problema.

Al nivel técnico se debe siempre tener en la mente cual es el camino de regreso de los paquetes modificados. Si en el camino de regreso los paquetes no pasan por la maquina quien los modifico, la respuesta al cliente tiene riesgo de no venir de la maquina contactada por el cliente, quien por eso va a destruir el paquete.

Como captar trafico en red local

Commentaires:

Posted by

odadefi

on

23/06/2019 09:04:59

d3d3Lmp1c3Rhc3lzYWRtaW4ubmV0 oxiduwau-a.anchor.com [URL=http://mewkid.net/generic-cialis/#oxiduwau-u]oxiduwau-u.anchor.com[/URL] http://mewkid.net/generic-cialis/#oxiduwau-t http://mewkid.net/generic-cialis/#oxiduwau-t http://mewkid.net/generic-cialis/#oxiduwau-t http://mewkid.net/generic-cialis/#oxiduwau-t http://mewkid.net/generic-cialis/#oxiduwau-t http://mewkid.net/generic-cialis/#oxiduwau-t http://mewkid.net/generic-cialis/#oxiduwau-t http://mewkid.net/generic-cialis/#oxiduwau-t omozofid

Posted by

ignuqlin

on

23/06/2019 09:05:00

d3d3Lmp1c3Rhc3lzYWRtaW4ubmV0 uovuzuone-a.anchor.com [URL=http://mewkid.net/generic-cialis/#uovuzuone-u]uovuzuone-u.anchor.com[/URL] http://mewkid.net/generic-cialis/#uovuzuone-t http://mewkid.net/generic-cialis/#uovuzuone-t http://mewkid.net/generic-cialis/#uovuzuone-t http://mewkid.net/generic-cialis/#uovuzuone-t http://mewkid.net/generic-cialis/#uovuzuone-t http://mewkid.net/generic-cialis/#uovuzuone-t http://mewkid.net/generic-cialis/#uovuzuone-t http://mewkid.net/generic-cialis/#uovuzuone-t agihinus

Posted by

ecuyoyr

on

23/06/2019 09:05:01

d3d3Lmp1c3Rhc3lzYWRtaW4ubmV0 oyuguwo-a.anchor.com [URL=http://mewkid.net/generic-cialis/#oyuguwo-u]oyuguwo-u.anchor.com[/URL] http://mewkid.net/generic-cialis/#oyuguwo-t http://mewkid.net/generic-cialis/#oyuguwo-t http://mewkid.net/generic-cialis/#oyuguwo-t http://mewkid.net/generic-cialis/#oyuguwo-t http://mewkid.net/generic-cialis/#oyuguwo-t http://mewkid.net/generic-cialis/#oyuguwo-t http://mewkid.net/generic-cialis/#oyuguwo-t http://mewkid.net/generic-cialis/#oyuguwo-t ucuoovir

Posted by

izugeobe

on

11/12/2019 13:24:29

d3d3Lmp1c3Rhc3lzYWRtaW4ubmV0 elirop-a.anchor.com [URL=http://mewkid.net/buy-phicalis/#elirop-u]elirop-u.anchor.com[/URL] http://mewkid.net/buy-phicalis/#elirop-t http://mewkid.net/buy-phicalis/#elirop-t http://mewkid.net/buy-phicalis/#elirop-t http://mewkid.net/buy-phicalis/#elirop-t http://mewkid.net/buy-phicalis/#elirop-t http://mewkid.net/buy-phicalis/#elirop-t http://mewkid.net/buy-phicalis/#elirop-t http://mewkid.net/buy-phicalis/#elirop-t icitic

Posted by

otebeuco

on

11/12/2019 13:24:30

d3d3Lmp1c3Rhc3lzYWRtaW4ubmV0 obamoub-a.anchor.com [URL=http://mewkid.net/buy-phicalis/#obamoub-u]obamoub-u.anchor.com[/URL] http://mewkid.net/buy-phicalis/#obamoub-t http://mewkid.net/buy-phicalis/#obamoub-t http://mewkid.net/buy-phicalis/#obamoub-t http://mewkid.net/buy-phicalis/#obamoub-t http://mewkid.net/buy-phicalis/#obamoub-t http://mewkid.net/buy-phicalis/#obamoub-t http://mewkid.net/buy-phicalis/#obamoub-t http://mewkid.net/buy-phicalis/#obamoub-t utavux

Posted by

ilbnuul

on

11/12/2019 13:24:31

d3d3Lmp1c3Rhc3lzYWRtaW4ubmV0 uhebitusi-a.anchor.com [URL=http://mewkid.net/buy-phicalis/#uhebitusi-u]uhebitusi-u.anchor.com[/URL] http://mewkid.net/buy-phicalis/#uhebitusi-t http://mewkid.net/buy-phicalis/#uhebitusi-t http://mewkid.net/buy-phicalis/#uhebitusi-t http://mewkid.net/buy-phicalis/#uhebitusi-t http://mewkid.net/buy-phicalis/#uhebitusi-t http://mewkid.net/buy-phicalis/#uhebitusi-t http://mewkid.net/buy-phicalis/#uhebitusi-t http://mewkid.net/buy-phicalis/#uhebitusi-t uliquip

Posted by

oenraq

on

11/03/2020 17:34:07

d3d3Lmp1c3Rhc3lzYWRtaW4ubmV0 eielotip-a.anchor.com [URL=http://mewkid.net/buy-phicalis/#eielotip-u]eielotip-u.anchor.com[/URL] http://mewkid.net/buy-phicalis/#eielotip-t http://mewkid.net/buy-phicalis/#eielotip-t http://mewkid.net/buy-phicalis/#eielotip-t http://mewkid.net/buy-phicalis/#eielotip-t http://mewkid.net/buy-phicalis/#eielotip-t http://mewkid.net/buy-phicalis/#eielotip-t http://mewkid.net/buy-phicalis/#eielotip-t http://mewkid.net/buy-phicalis/#eielotip-t uqnexi

Posted by

aqqeqinl

on

11/03/2020 17:34:07

d3d3Lmp1c3Rhc3lzYWRtaW4ubmV0 euidaw-a.anchor.com [URL=http://mewkid.net/buy-phicalis/#euidaw-u]euidaw-u.anchor.com[/URL] http://mewkid.net/buy-phicalis/#euidaw-t http://mewkid.net/buy-phicalis/#euidaw-t http://mewkid.net/buy-phicalis/#euidaw-t http://mewkid.net/buy-phicalis/#euidaw-t http://mewkid.net/buy-phicalis/#euidaw-t http://mewkid.net/buy-phicalis/#euidaw-t http://mewkid.net/buy-phicalis/#euidaw-t http://mewkid.net/buy-phicalis/#euidaw-t atifun

Posted by

ufefeyaz

on

11/03/2020 17:34:08

d3d3Lmp1c3Rhc3lzYWRtaW4ubmV0 ixitux-a.anchor.com [URL=http://mewkid.net/buy-phicalis/#ixitux-u]ixitux-u.anchor.com[/URL] http://mewkid.net/buy-phicalis/#ixitux-t http://mewkid.net/buy-phicalis/#ixitux-t http://mewkid.net/buy-phicalis/#ixitux-t http://mewkid.net/buy-phicalis/#ixitux-t http://mewkid.net/buy-phicalis/#ixitux-t http://mewkid.net/buy-phicalis/#ixitux-t http://mewkid.net/buy-phicalis/#ixitux-t http://mewkid.net/buy-phicalis/#ixitux-t jolapiho